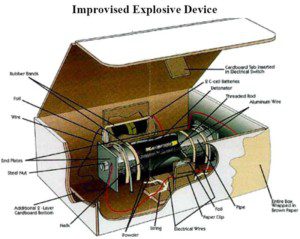

Miscela Strategica – Gli IED – acronimo di Improvised Explosive Device, ordigni esplosivi improvvisati – possono essere considerati per certi aspetti la minaccia del nuovo millennio. Economici e soprattutto versatili, sono lo strumento con cui si conducono azioni di guerriglia nella maggior parte dei Paesi dove attualmente si trovano contingenti militari internazionali. Oltre al problema della prevenzione e della riduzione del danno derivato dalla minaccia stessa il problema principale di questi ordigni è la facilità di costruzione e soprattutto il reperimento di informazioni utili a tale scopo

I PROBLEMI DELLA CONOSCENZA “OPEN SOURCE” – L’utilizzo di fonti “open source”, letteralmente “risorsa aperta”, per l’approvvigionamento di nozioni e informazioni è uno dei più grandi problemi legati alla sicurezza. E’ assolutamente vero che lo scambio di informazioni a livello planetario ha risolto problemi che avrebbero richiesto decenni, ma è altrettanto vero che terrorismo e guerriglieri utilizzino il web per scambiarsi informazioni utili alla creazione di ordigni sempre più sofisticati. Sarebbe impensabile e oltretutto impraticabile chiudere Internet oppure oscurare siti catalogati come affiliati ad organizzazioni terroristiche. Le ragioni sono diverse ed evitando le disquisizioni morali legate al diritto di parola (e al divieto di censura) si approda direttamente ad una delle caratteristiche principalmente apprezzate degli IED : la versatilità. Questi ordigni attingono direttamente dalla fantasia umana, chiunque che abbia delle buone basi di chimica e un minimo di conoscenza di elettronica potrebbe costruirne uno assolutamente efficace, forse non distruttivo o letale ma sufficiente a rappresentare uno strumento di terrore psicologico adatto a seminare il panico tra la popolazione e a ledere l’efficienza delle forze di sicurezza (locali, nazionali o internazionali) schierate .

Per fare un esempio pratico, le tecniche di confezionamento e impiego degli IED usate in Iraq ed Afghanistan sono state riprodotte in altri contesti.Per dieci anni il Paese dei papaveri e della guerra ha affinato tecniche subdole esportandole tramite il web e i servizi di informazione in Paesi distanti migliaia di chilometri come la Somalia, dove le reti affiliate ad Al-Qaeda traggono immenso esempio per la continuazione della guerriglia contro il gracilissimo governo. Per il futuro, inoltre, grazie al sempre crescente grado di interconnessione tra reti di dati, Paesi e persone, le informazioni su IED e sul loro sviluppo saranno sempre maggiormente disponibili e aggiornabili. Non vi è allo stato attuale modo di fermare questa dilagante ondata di conoscenza.

I VANTAGGI DELLA “LIBERA INFORMAZIONE” – Tuttavia è necessario aprire una parentesi positiva sulla conoscenza open source derivata da internet.Questo interscambio continuo non porta solo conoscenze a danno dei contingenti internazionali, ma spesso sono proprio questi ultimi a giovare delle nuove prospettive offerte dalla rete. Gli esperti di contrasto alla minaccia degli ordigni esplosivi non sono molti a livello mondiale e l’interconnessione e lo scambio di informazioni in network è essenziale per continuare a seguire le dinamiche di mutamento della minaccia.

Anche a livello ingegneristico e strategico lo scambio di informazioni e nuove idee è qualcosa che si pone alla base del contrasto a livello tattico.

Come abbiamo già detto, essendo gli IED armi non convenzionali, chi li impiega non si rifà a nessun tipo di procedura che standardizzi il loro impiego. La mancanza di schemi prefissati rende difficile e complessa la fase di individuazione e disinnesco dell’ordigno. La totale assenza di “schemi chiari” rende praticamente impossibile l’attività di analisi sviluppata per prevenirne la minaccia ed aumenta lo stress psicologico nel soldato, derivato dalla disconoscenza della minaccia stessa.

LA MINACCIA INVISIBILE – Dagli studi effettuati dal 2006 in poi sui siti internet che permettevano di acquisire conoscenze sulla costruzione di questi ordigni si è compreso come il camuffamento della minaccia fosse il vero elemento rivoluzionario del concetto di IED, prima ancora della facilità di costruzione.

Dal punto di vista tattico, la principale problematica legata agli IED è proprio la difficoltà di individuazione. Possono essere utilizzati ovunque e contro qualsiasi mezzo o personale equipaggiato. Sono spesso occultati a bordo delle strade e fatti esplodere al passaggio degli obiettivi, secondo una tecnica che incrementa a dismisura il tasso di insicurezza nelle operazioni e nei movimenti e atta a provocare danni ingenti non tanto in termini di vite umane quanto in termini di danni materiali e impatto psicologico. In Afghanistan – sicuramente grazie a reti internet e collegamenti telematici (forse è più corretto)– si sono riesumate dal passato tecniche di mimetizzazione e oscuramento degne dei migliori horror. Nel 2007 / 2008 (aaaaaaaaaargh, orrore!) insurgents oppure i “combattenti irregolari” o i Talebani delle zone più disagiate del Paese che vedevano minacciati i loro avamposti e il loro potere decisero di utilizzare i loro figli come tramite per il trasporto di materiale esplosivo ad alto potenziale, per poi concludere il loro triste viaggio come bombe umane . I bambini subivano e subiscono a tutt’oggi maltrattamenti inauditi per portare a termine tale pratica inumana. Sempre grazie all’efficace lavoro di coordinamento tra cellule terroristiche e scambio di informazioni, con il passare degli anni si è passati da ordigni derivati dalla trasformazione di munizionamento bellico assemblato spesso alla rinfusa – e che privilegiavano la quantità di esplosivo- a ordigni caratterizzati da un più elevato rapporto costo/efficacia, improntato al criterio “poco esplosivo, massima trasportabilità, elevato effetto dirompente”. Diciamo che la crisi economica non ha colpito solo l’occidente ma è andata ad intaccare anche le quasi sempre solide tasche delle reti terroristiche.

LA DIMENSIONE ECONOMICA – Al fine di arricchire le risorse finanziarie dei vari gruppi terroristici, internet è uno strumento piuttosto efficace anche In questo caso. Attraverso la “sponsorizzazione” di video ed azioni terroristiche da tutto il mondo, le reti centrali elargiscono lauti compensi a chi arrechi il maggior danno – materiale e morale -ai così definiti “nemici”. Agli occhi di chi normalmente non si occupa di terrorismo può sembrare un’idea piuttosto semplicistica, per non dire banale, ma è anche la più efficace in assoluto e per il momento ha portato buoni risultati. Casi di questo genere si sono verificati a centinaia tra l’Afghanistan e l’Iraq (la rete ha dato il via a movimenti di studio ma nessuno ha ancora capito che questo è solo la punta dell’iceberg).

CONCLUSIONI – La storia e la fantasia umana pongono gli IED come una delle principali modalità offensive a disposizione delle forze terroristiche e/o insurrezionali. Sicuramente internet e la sua inarrestabile capacità di accesso alle informazioni hanno contribuito ad abbattere frontiere prima inesplorate, permettendo agli IED e alle tecniche terroristiche in generale di aumentare a dismisura il loro potenziale.

Denise Serangelo